Informe de F5: 390 dominios .ics abandonados pusieron en riesgo de phishing por calendario a casi 4 millones de dispositivos Apple

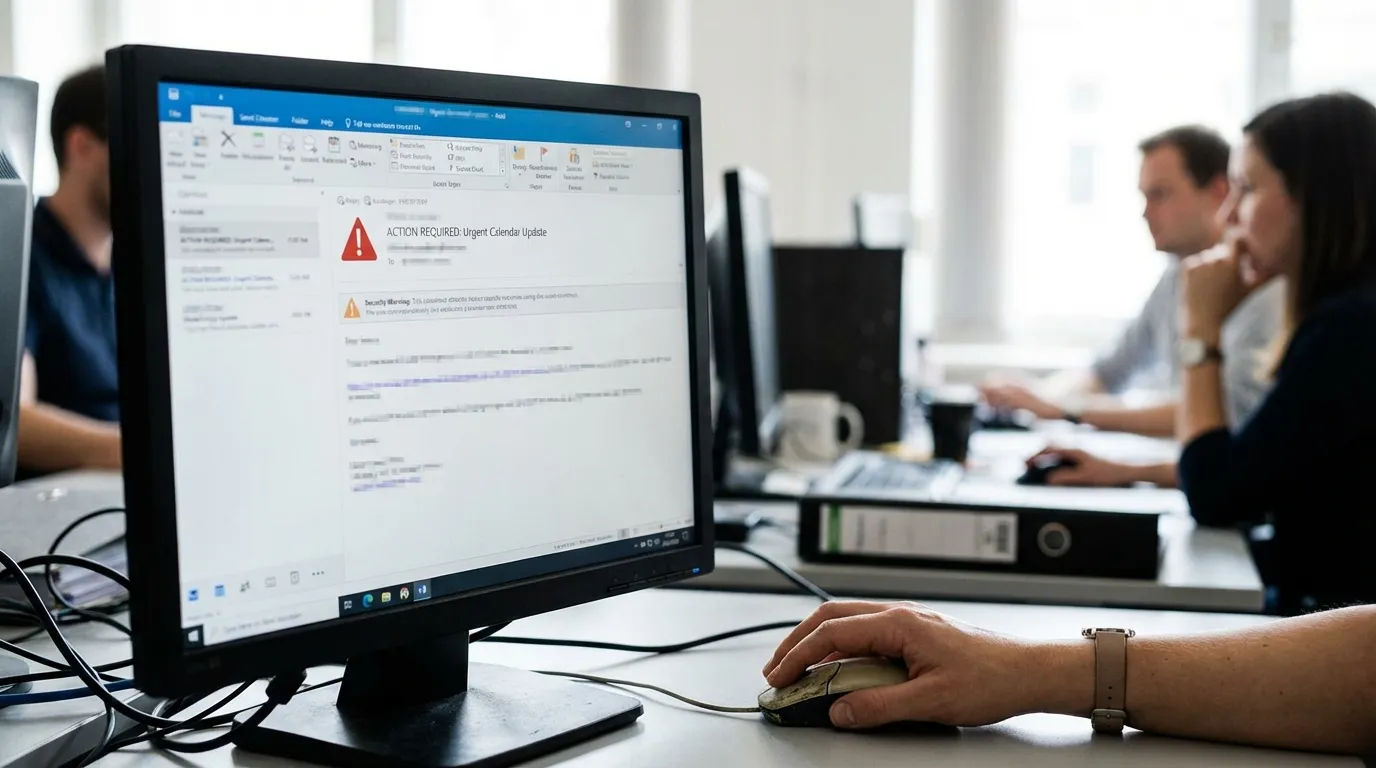

Investigadores informaron que más de 390 dominios .ics/de sincronización de calendarios caducados o secuestrados siguen activos y son consultados por casi 4 millones de dispositivos iOS y macOS, creando una superficie de ataque para phishing y spam basados en calendarios. Los equipos de seguridad aconsejaron revisar las suscripciones de calendario e implementar filtrado y monitorización porque las actualizaciones maliciosas del calendario pueden eludir algunas protecciones de correo electrónico y web.

Un informe de amenazas de F5 encontró más de 390 dominios .ics de sincronización de calendarios abandonados, caducados o secuestrados que siguen siendo accesibles y reciben consultas de casi cuatro millones de dispositivos Apple. Los atacantes que registran estos dominios inactivos pueden enviar actualizaciones de calendario maliciosas que contienen URL de phishing, eventos de spam o indicaciones diseñadas para engañar a los usuarios e inducirlos a instalar malware o habilitar notificaciones persistentes. Dado que las suscripciones de calendario suelen ser confiables y eluden las pasarelas de correo electrónico y los proxies web estándar, los eventos maliciosos pueden llegar a los usuarios sin activar la detección convencional de amenazas. Los analistas de F5 advirtieron que las organizaciones y los usuarios individuales deberían auditar y eliminar suscripciones de calendario desconocidas, exigir un filtrado más estricto de las fuentes .ics y normalizar las codificaciones Unicode y de URL en los analizadores de calendario para evitar cebos ofuscados. También recomendaron monitorear las tendencias de DNS y de registro de dominios para puntos finales de calendario caducados, aplicar protección en endpoints para detectar cargas secundarias y educar a los usuarios para que traten las invitaciones a eventos de calendario inesperadas con la misma sospecha que los correos electrónicos no solicitados. Se instó a los defensores de redes a integrar comprobaciones de suscripción de calendario en la monitorización de seguridad y en los libros de jugadas de respuesta a incidentes para cerrar este vector emergente.

Estafas relacionadas

Artículos relacionados

Researchers flag 4,300+ FIFA 2026 domains used for ticket, streaming and crypto scams ahead of World Cup

FBI launches Operation Winter SHIELD to harden private‑sector defenses against cybercrime and fraud