Rapport de F5 : 390 domaines .ics abandonnés ont exposé près de 4M d'appareils Apple au risque d'hameçonnage par calendrier

Des chercheurs ont rapporté que plus de 390 domaines .ics/de synchronisation de calendriers expirés ou détournés sont toujours actifs et sont interrogés par près de 4 millions d'appareils iOS et macOS, créant une surface d'attaque pour le phishing et le spam basés sur le calendrier. Les équipes de sécurité ont conseillé de revoir les abonnements au calendrier et de mettre en place des filtrages et une surveillance, car les mises à jour de calendrier malveillantes peuvent contourner certaines protections par e‑mail et web.

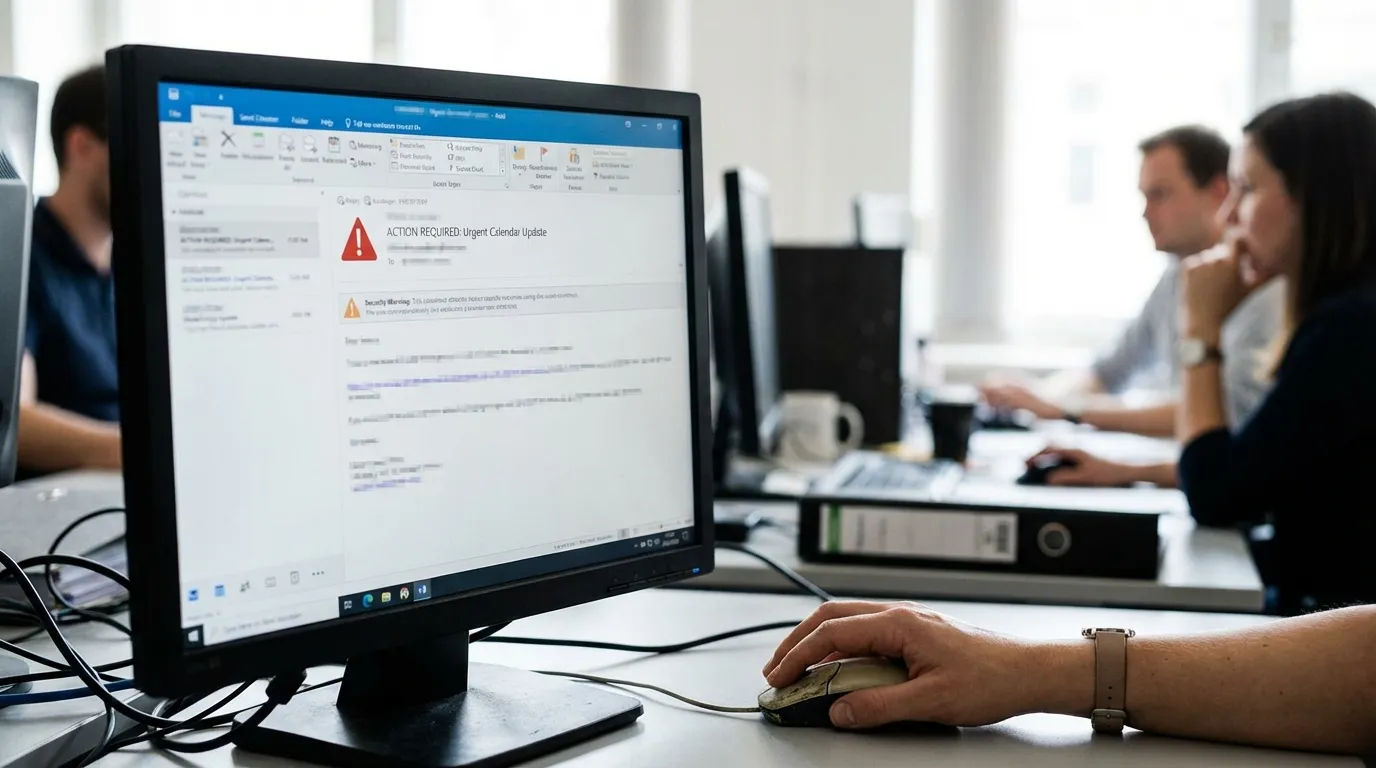

Un rapport de F5 sur les menaces a trouvé plus de 390 domaines .ics/de synchronisation de calendriers abandonnés, expirés ou détournés qui restent accessibles et reçoivent des requêtes de près de quatre millions d’appareils Apple. Des attaquants qui enregistrent ces domaines dormants peuvent pousser des mises à jour de calendrier malveillantes contenant des URL de phishing, des événements spam, ou des invites conçues pour inciter les utilisateurs à installer des logiciels malveillants ou à activer des notifications persistantes. Parce que les abonnements de calendrier sont souvent considérés comme fiables et contournent les passerelles de messagerie standard et les proxys web, les événements malveillants peuvent atteindre les utilisateurs sans déclencher les mécanismes classiques de détection des menaces. Les analystes de F5 ont averti que les organisations et les utilisateurs individuels devraient auditer et supprimer les abonnements de calendrier inconnus, appliquer un filtrage plus strict des flux .ics, et normaliser les encodages Unicode et URL dans les parseurs de calendriers pour empêcher les leurres obfusqués. Ils ont également recommandé de surveiller les tendances DNS et d’enregistrement de domaines pour les points de terminaison de calendrier expirés, d’appliquer une protection des endpoints pour intercepter les charges utiles secondaires, et d’éduquer les utilisateurs à traiter les invitations à des événements de calendrier inattendues avec la même méfiance que les courriels non sollicités. Les défenseurs réseau ont été exhortés à intégrer des contrôles des abonnements de calendrier dans la surveillance de sécurité et les playbooks d’intervention en cas d’incident afin de fermer ce vecteur émergent.

Arnaques similaires

Articles liés

Researchers flag 4,300+ FIFA 2026 domains used for ticket, streaming and crypto scams ahead of World Cup

FBI launches Operation Winter SHIELD to harden private‑sector defenses against cybercrime and fraud