Relatório da F5: 390 domínios .ics abandonados colocaram quase 4M de dispositivos Apple em risco de phishing por calendário

Pesquisadores relataram que mais de 390 domínios .ics/de sincronização de calendário expirados ou sequestrados continuam ativos e são consultados por quase 4 milhões de dispositivos iOS e macOS, criando uma superfície de ataque para phishing e spam baseado em calendário. Equipes de segurança aconselharam revisar assinaturas de calendário e implementar filtragem e monitoramento porque atualizações maliciosas de calendário podem contornar algumas proteções de e‑mail e web.

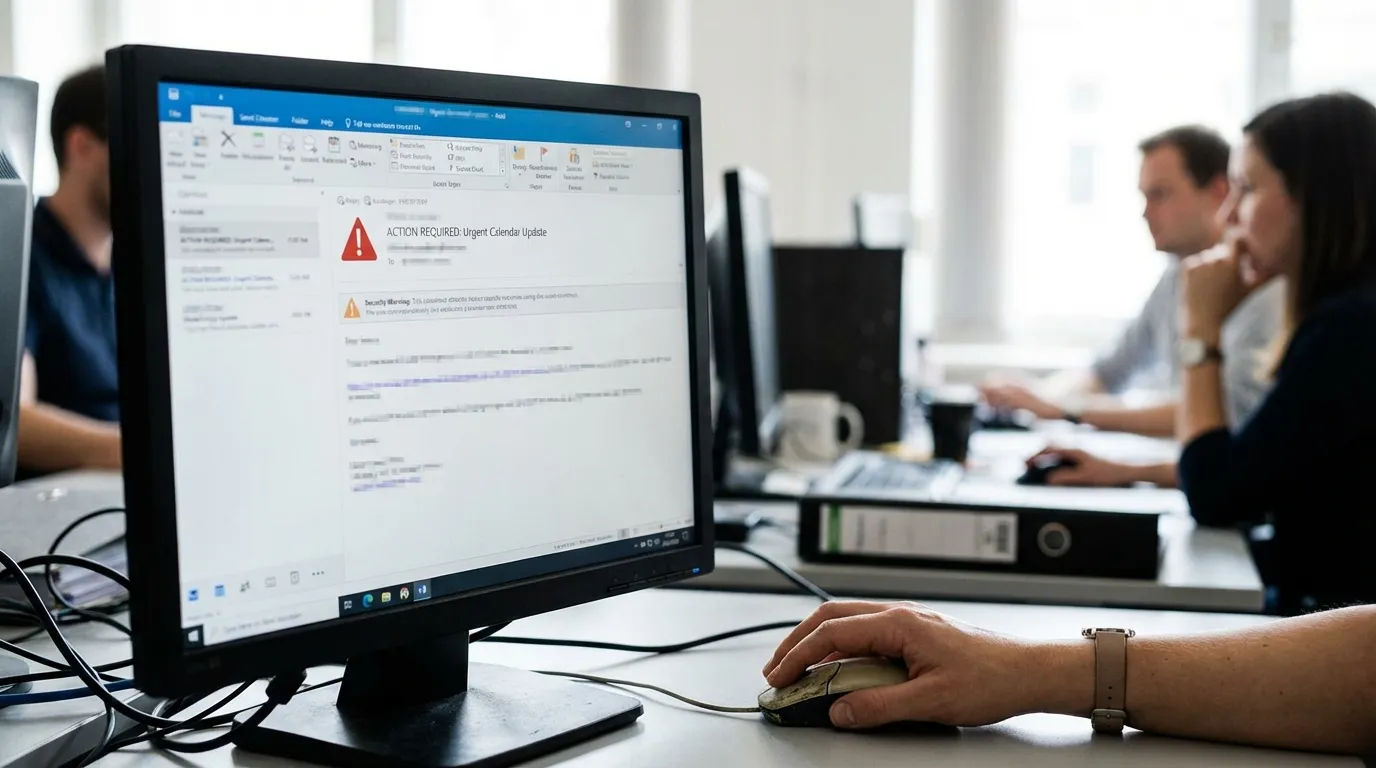

Um Relatório de Ameaças da F5 identificou mais de 390 domínios .ics/ sincronização de calendário abandonados, expirados ou sequestrados que continuam acessíveis e recebendo consultas de quase quatro milhões de dispositivos Apple. Atacantes que registrem esses domínios dormentes podem enviar atualizações de calendário maliciosas contendo URLs de phishing, eventos de spam ou solicitações projetadas para enganar usuários a instalar malware ou ativar notificações persistentes. Como assinaturas de calendário costumam ser confiáveis e contornam gateways de e-mail e proxies web padrão, eventos maliciosos podem alcançar usuários sem acionar a detecção de ameaças convencional. Analistas da F5 alertaram que organizações e usuários individuais devem auditar e remover assinaturas de calendário desconhecidas, aplicar filtragem mais rigorosa de feeds .ics e normalizar codificações Unicode e de URL nos parsers de calendário para evitar iscas ofuscadas. Eles também recomendaram monitorar tendências de DNS e registro de domínios para pontos finais de calendário expirados, aplicar proteção nos endpoints para capturar cargas úteis secundárias e conscientizar usuários para tratar convites de eventos de calendário inesperados com a mesma desconfiança que e-mails não solicitados. Defensores de rede foram instados a integrar verificações de assinaturas de calendário em monitoramento de segurança e playbooks de resposta a incidentes para fechar esse vetor emergente.

Golpes relacionados

Artigos relacionados

Researchers flag 4,300+ FIFA 2026 domains used for ticket, streaming and crypto scams ahead of World Cup

FBI launches Operation Winter SHIELD to harden private‑sector defenses against cybercrime and fraud